...

| Codeblock | ||||

|---|---|---|---|---|

| ||||

<AttributeFilterPolicy id="schnaq"> <PolicyRequirementRule xsi:type="Requester" value="https://auth.schnaq.com/realms/developmentschnaq" /> <AttributeRule attributeID="uidmail" permitAny="true" /> <AttributeRule attributeID="mailgivenName" permitAny="true" /> <AttributeRule attributeID="givenNamesn" permitAny="true" /> <AttributeRule attributeID="sn" displayName" permitAny="true" /> <AttributeRule attributeID="displayNameeduPersonAffiliation"> permitAny<PermitValueRule xsi:type="trueValue" /> <AttributeRule attributeIDvalue="eduPersonAffiliationemployee" permitAnycaseSensitive="truefalse" /> </AttributeRule> </AttributeFilterPolicy> |

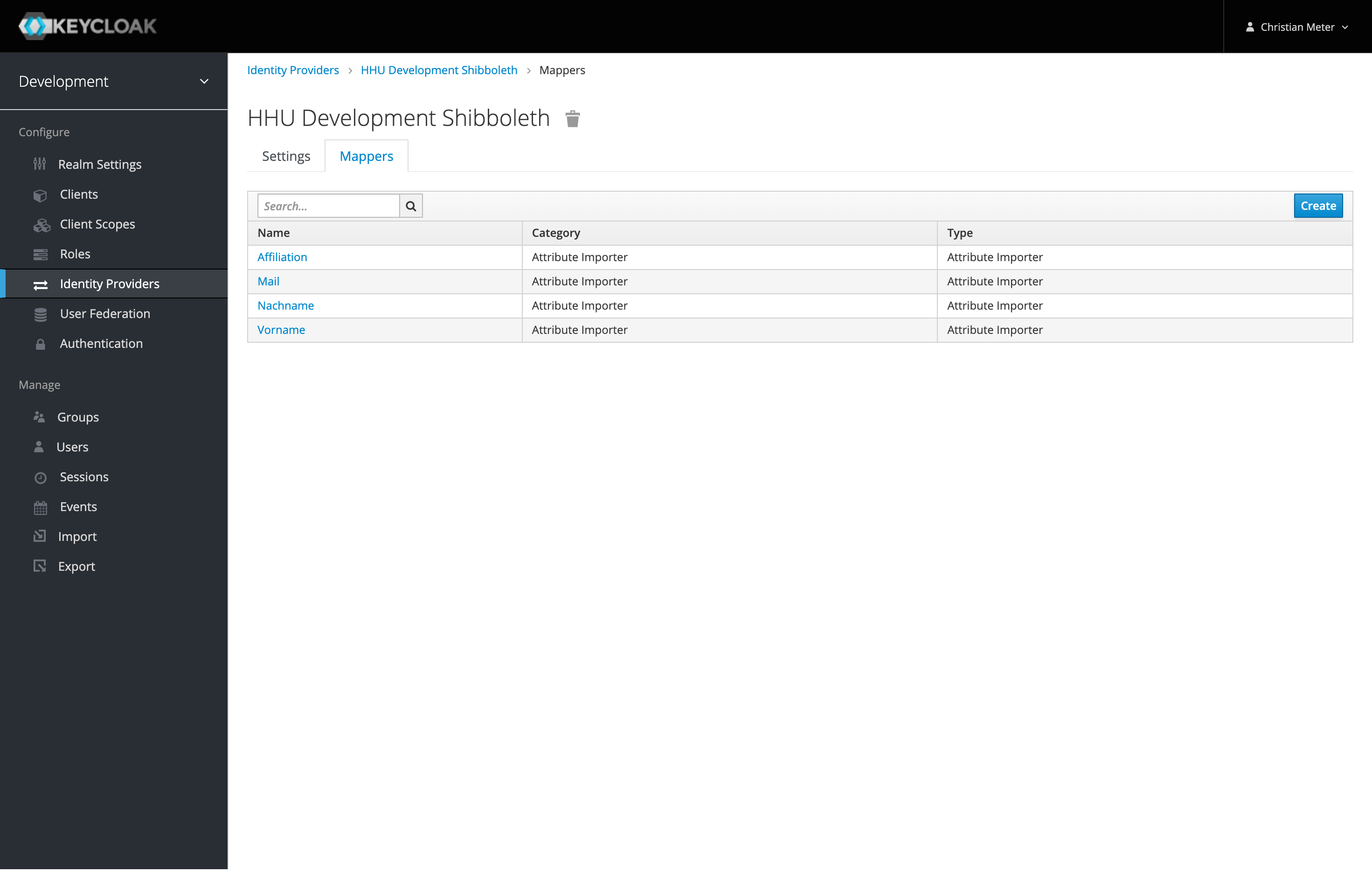

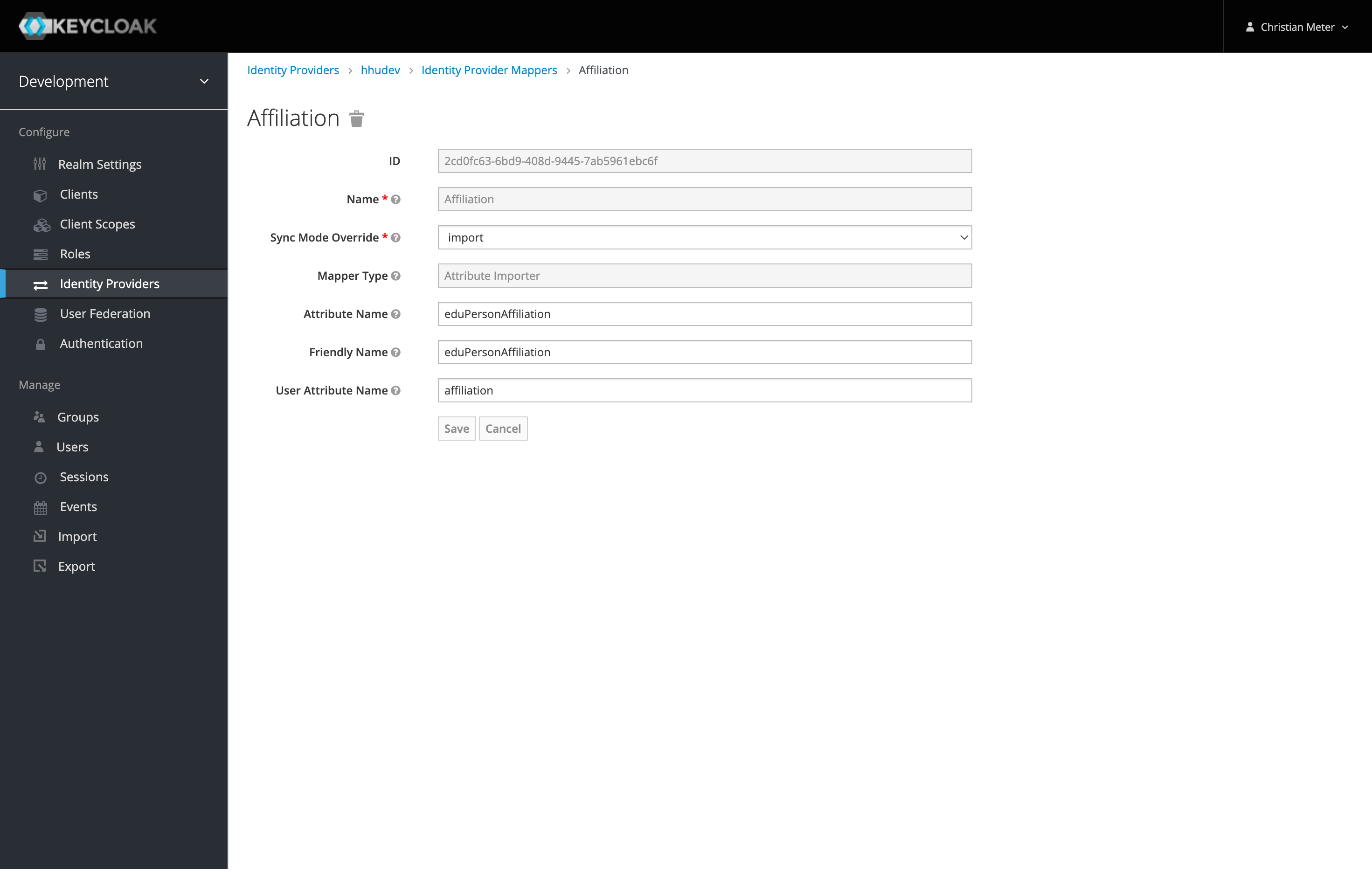

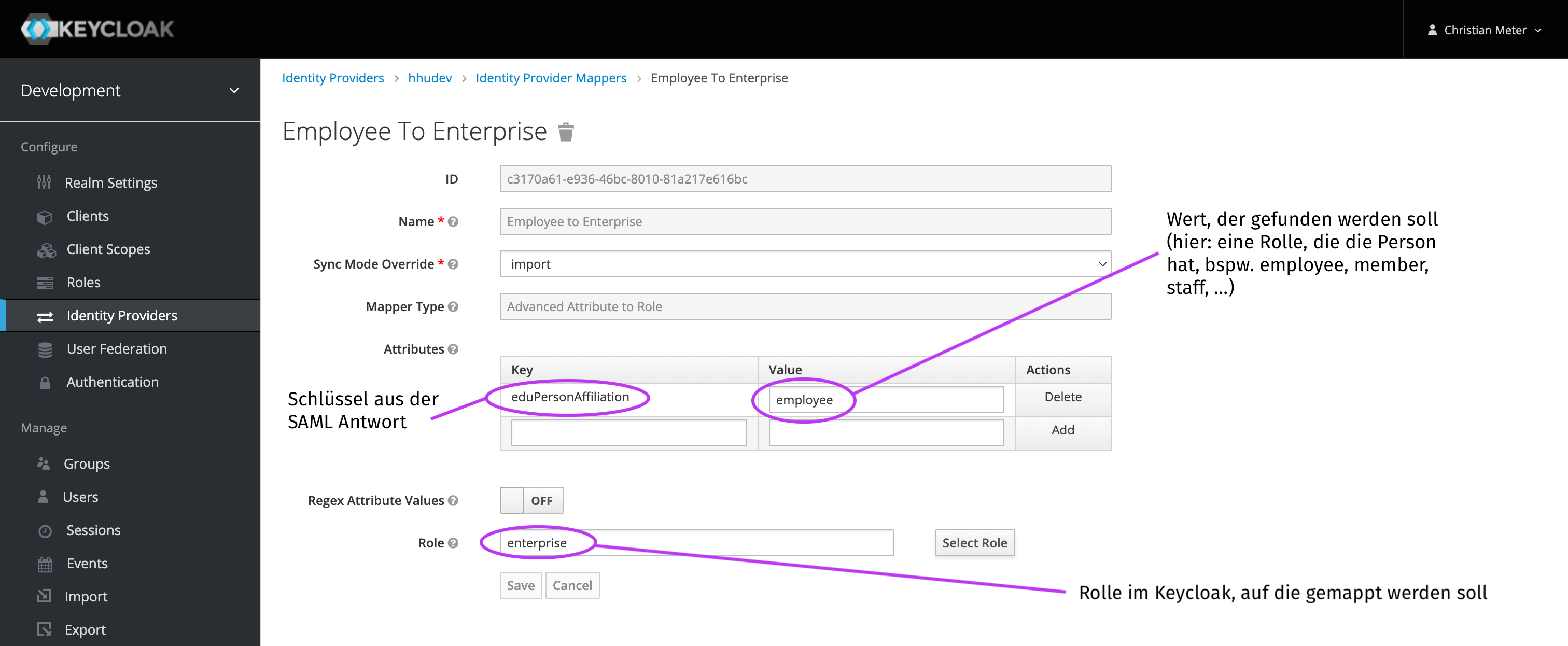

Die Affiliation displayName wird vermutlich in Zukunft genutzt. eduPersonAffiliation wird genutzt um manchen Nutzergruppen Angestellten ("employee") zusätzliche Dienste zur Verfügung zu stellen (s. letzter Screenshot). Über Keycloak-Mapper machen werden die Werte der SAML-Attribute dem Dienst verfügbar gemacht (die Zuordnung der User passiert vermutlich implizit über die persistentId):

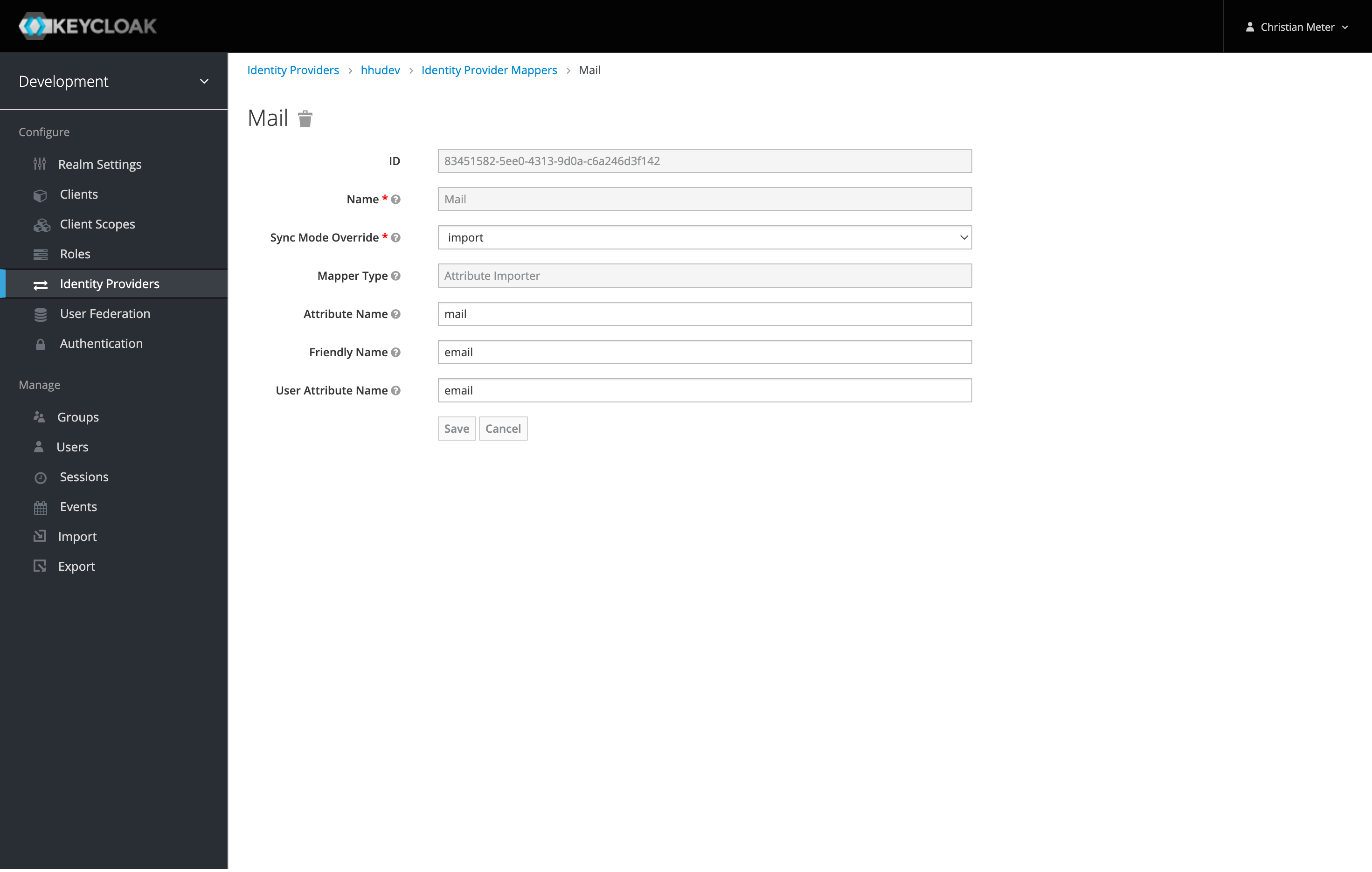

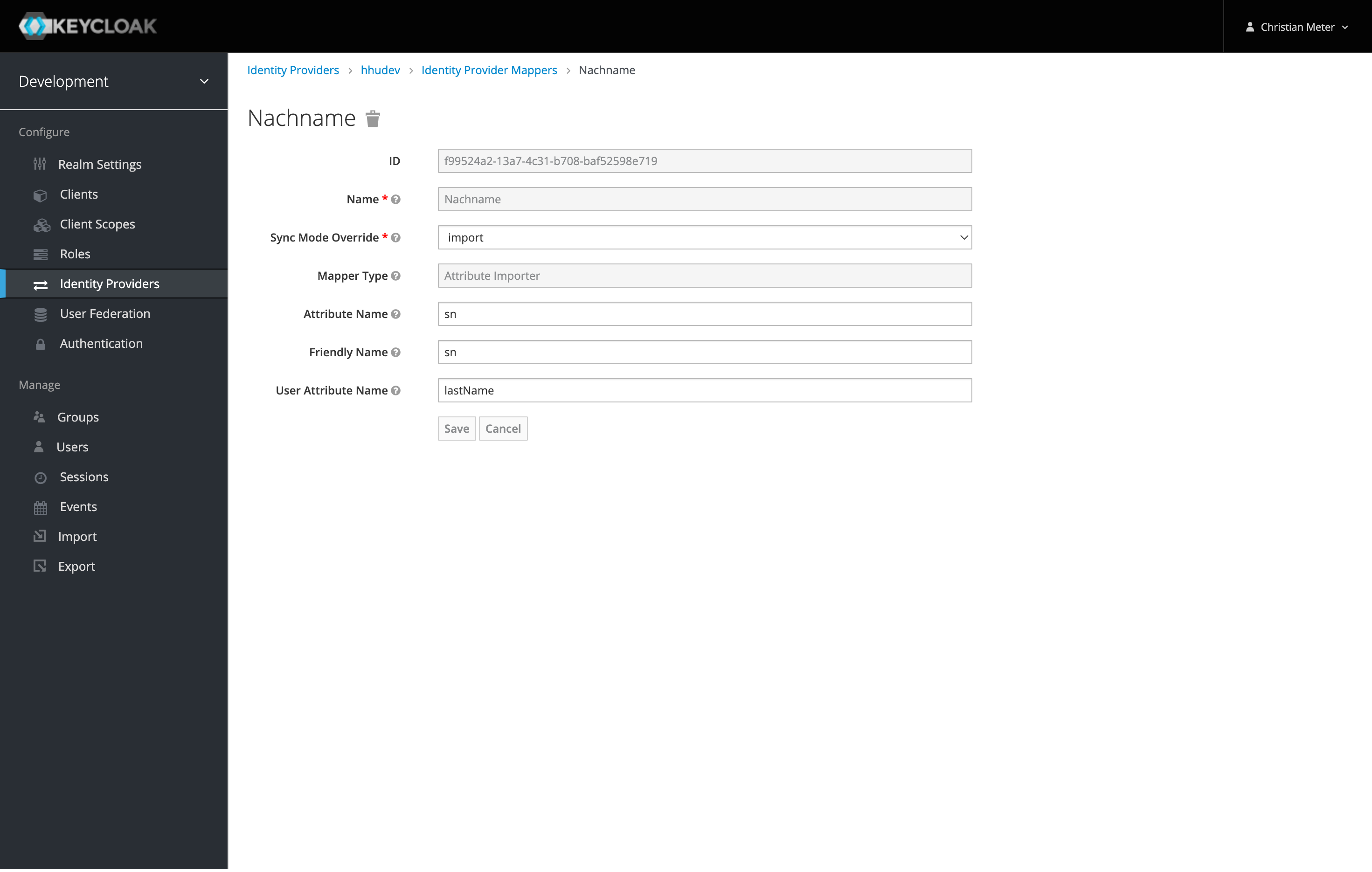

Die einzelnen Mapper: "Attribute Name" muss genau der Bezeichnung der SAML-Assertion entsprechen (oder URN), "Attribute User Name" dem Zielbezeichner.

Angestellte bekommen Zugang zur Enterprise-Version:

Bei Fragen:

idm ät hhu Punkt de

...