| Info |

|---|

Diese Seite befindet sich aktuell noch im Aufbau |

| UI Text Box | ||||

|---|---|---|---|---|

| ||||

Wie Sie einen CSR (Certificate Signing Request, deutsch: Zertifikatsignierungsanforderung) unter |

...

macOS erstellen, erfahren Sie in den 8 Schritten der Schritt-für-Schritt-Anleitung. |

Um ein Nutzerzertifikat von einer CA (Certificate Authority) anzufordern, muss ein "Certificate Signing Request" (CSR) erstellt werden. Ein CSR ist ein digitaler Antrag, aus einem öffentlichen Schlüssel ein digitales Zertifikat zu erstellen. Voraussetzung hierfür ist wiederum ein privater Schlüssel.

Schritt-für-Schritt-Anleitung

Privaten Schlüssel erzeugen

| Info | ||

|---|---|---|

| ||

Der private Schlüssel sollte immer auf eigens verwalteten Systemen erzeugt und gespeichert werden und niemals Dritten in die Hände gegeben werden - auch nicht der signierenden CA. |

...

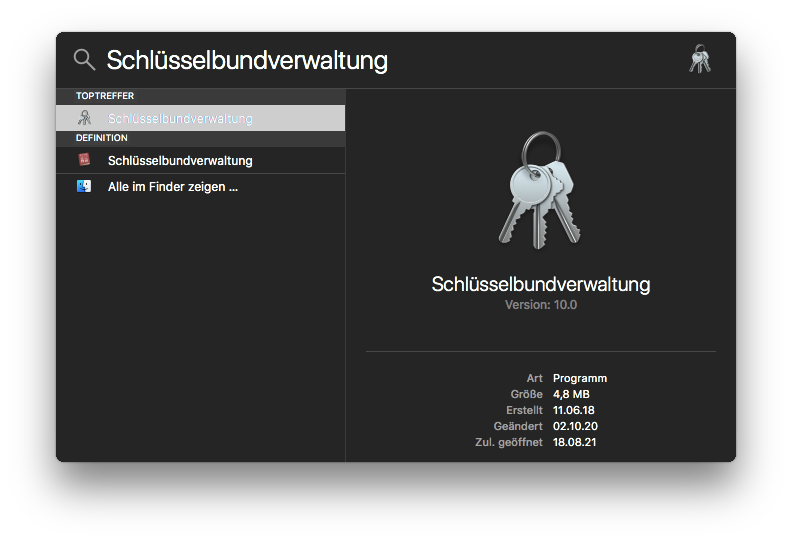

1. Öffnen Sie die App → „Schlüsselbundverwaltung“. Sie finden die App im Finder unter → „Programme/Dienstprogramme/Schlüsselbundverwaltung.app“ oder nutzen Sie die Spotlight-Suche („CMD + Leerzeichen“).

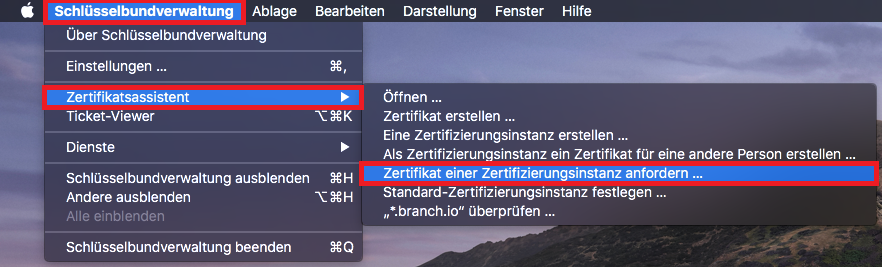

2. Klicken Sie in der Menüleiste neben dem Apfel-Symbol auf → „Schlüsselbundverwaltung“. Im Dropdown-Menü klicken Sie auf → „Zertifikatsassistent“ und → „Zertifikat einer Zertifizierungsinstanz anfordern ...“.

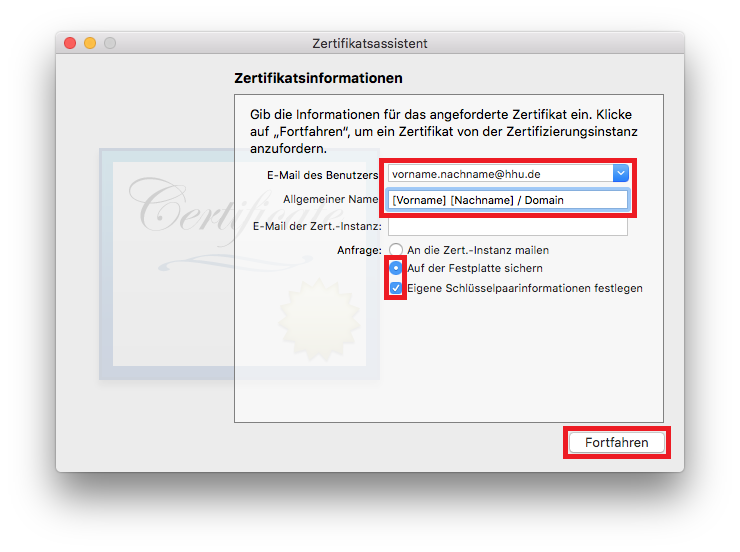

3. Im Zertifikatsassistenten geben Sie zunächst Ihre → „E-Mail-Adresse“ im Format vorname.nachname@hhu.de ein. Denken Sie unbedingt daran, die richtige E-Mail-Adresse anzugeben!

Unter → „Allgemeiner Name“ tragen Sie Ihren Namen ein. Wenn Sie ein Zertifikat für eine *.hhu.de-Domain beantragen möchten, tragen Sie stattdessen den Domainnamen ein (bspw. testseite.hhu.de).

Das Dritte Feld → „E-Mail der Zert.-Instanz“ bleibt leer.

Setzen Sie jeweils einen ☑ Haken bei → „Auf der Festplatte sichern“ und → „Eigene Schlüsselpaarinformationen festlegen“.

Klicken Sie anschließend auf → „Fortfahren“.

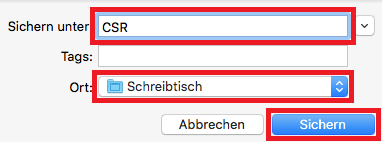

4. Wählen Sie im angezeigten Dialogfeld einen Dateinamen für Ihren CSR (→ „Sichern unter“) und den Speicherort (→ „Ort“). Klicken Sie anschließend auf → „Sichern“.

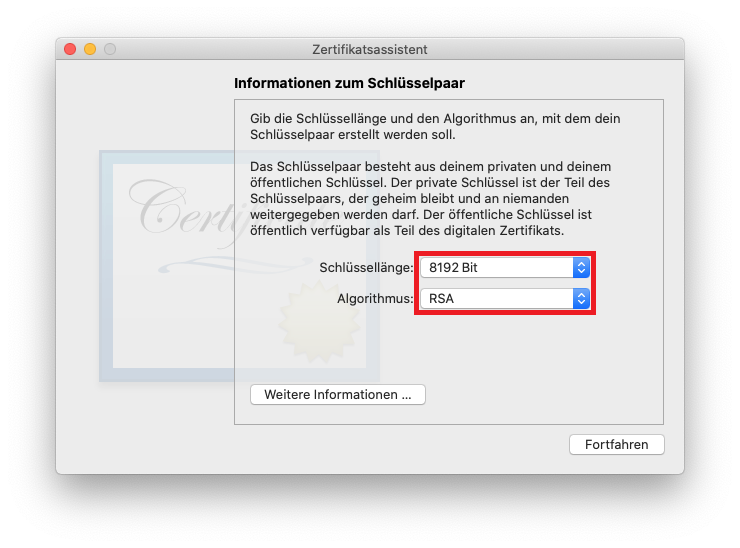

5. Wählen Sie nun die Schlüsselpaarinformationen → „Schlüssellänge“ und → „Algorithmus“ aus den Dropdown-Menüs. Klicken Sie anschließend auf → „Fortfahren“.

| Info | ||

|---|---|---|

| ||

Schlüssellänge: 4096 Bit Algorithmus: RSA Grund: Nutzerzertifikate mit den ECC-Schlüsseltypen |

| Codeblock | ||||

|---|---|---|---|---|

| ||||

sudo -i |

geöffnet werden.

2. Der private Schlüssel wird mit dem folgenden Kommando erzeugt:

| Codeblock | ||||

|---|---|---|---|---|

| ||||

openssl ecparam -out /etc/ssl/private/private.key -name secp521r1 -genkey |

| Info | ||

|---|---|---|

| ||

Mit |

...

| title | Alternative: Den privaten Schlüssel zusätzlich mit einem Passwort versehen |

|---|

Das o.g. Kommando erzeugt einen privaten Schlüssel, der nicht durch ein Passwort geschützt ist.

Das ist notwendig, da z.B. Apache-Server sonst bei jedem Neustart die manuelle Eingabe des Passworts verlangen würde oder diese in der Konfiguration im Klartext hinterlegt werden müsste.

Wenn Sie Ihren privaten Schlüssel dennoch zusätzlich mit einem Passwort versehen möchten, geben Sie stattdessen folgendes Kommando und anschließend das zu vergebende Passwort ein:

| Codeblock | ||||

|---|---|---|---|---|

| ||||

openssl genpkey -aes256 -algorithm EC -pkeyopt ec_paramgen_curve:P-521 -out /etc/ssl/private/private.key |

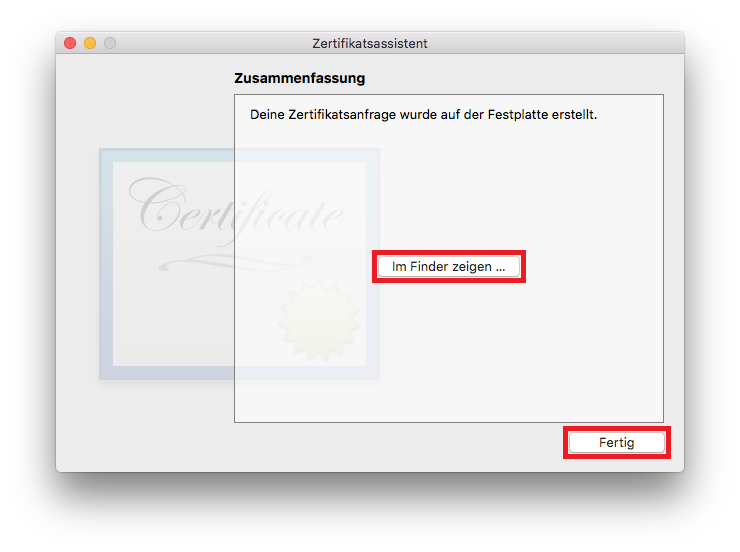

6. Ihr CSR wird an dem von Ihnen angegebenen Speicherort auf der Festplatte gespeichert. Mit Klick auf → „Im Finder zeigen ...“ öffnen Sie ein Finder-Fenster mit der CSR-Datei. Mit Klick auf → „Fertig“ beenden Sie den Zertifikatsassistenten.

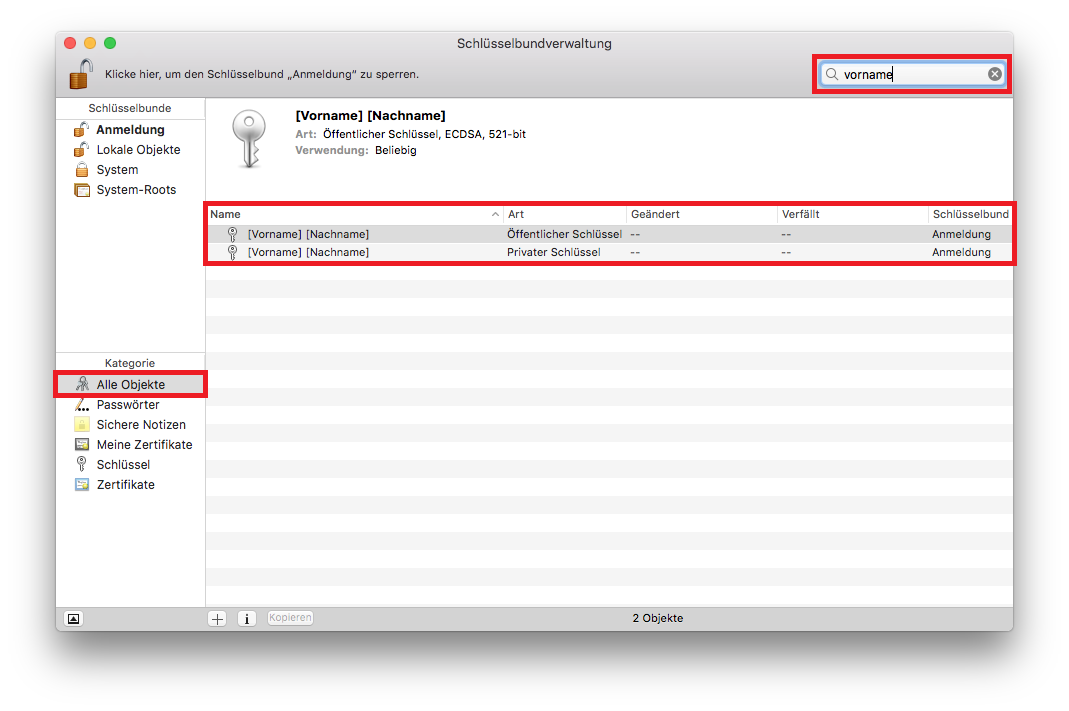

7. Prüfen Sie die Generierung und Installation des Schlüsselpaars, indem Sie in der Schlüsselbundverwaltung in der linken Spalte auf → „Alle Objekte“ klicken und anschließend oben Rechts über die Suchfunktion Ihren eigenen Namen oder den Namen der *.hhu.de-Domain suchen (also das, was Sie in Punkt 3 unter → „Allgemeiner Name“ eingetragen haben).

| Info | ||

|---|---|---|

| ||

Der private Schlüssel sollte immer auf eigens verwalteten Systemen erzeugt und gespeichert werden und niemals Dritten in die Hände gegeben werden - auch nicht der signierenden CA. |

8.

3. Beenden Sie den Root-Zugriff indem Sie

| Codeblock | ||||

|---|---|---|---|---|

| ||||

exit |

eingeben.

CSR erzeugen

Als nächstes kann nun der CSR erzeugt werden. Dieser beinhaltet keine sensiblen Daten und kann deshalb an einer beliebigen Stelle erstellt werden, wo man ihn später wieder findet. Im folgenden Beispiel wird der CSR im eigenen Heimatverzeichnis abgelegt.

| Codeblock | ||||

|---|---|---|---|---|

| ||||

sudo openssl req -new -key /etc/ssl/private/private.key -out ~/public.csr |

Nach Bestätigen des Befehls mit der Eingabetaste werden Details zum Inhalt des Zertifikates abgefragt. Füllen Sie das Formular wie im Beispiel unten aus.

Manche Einträge sind → //optional und können mit der Eingabetaste übersprungen werden.

Denken Sie unbedingt daran, die richtige E-Mail-Adresse (vorname.nachname@hhu.de) anzugeben!!

| Info | ||

|---|---|---|

| ||

|

| Codeblock | ||||

|---|---|---|---|---|

| ||||

Country Name (2 letter code) [AU]:DE

State or Province Name (full name) [Some-State]:Nordrhein-Westfalen

Locality Name (eg, city) []:Duesseldorf

Organization Name (eg, company) [Internet Widgits Pty Ltd]:Heinrich-Heine-Universitaet Duesseldorf

Organizational Unit Name (eg, section) []:ZIM

Common Name (e.g. server FQDN or YOUR name) []: //optional, z.B. testseite.hhu.de (der Domainname, wenn Sie ein Serverzertifikat beantragen)

Email Address []:vorname.nachname@hhu.de //(Ihre Mailadresse)

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []: //optional

An optional company name []: //optional |

Die Zertifikatsdatei ist fertig und besteht - wie auch der private Schlüssel - aus einer einfachen Text-Datei mit kryptischem Inhalt. Mit Doppelklick auf die CSR-Datei öffnet sich der Inhalt im Texteditor.

Beispiel:

| Codeblock | ||||

|---|---|---|---|---|

| ||||

-----BEGIN CERTIFICATE REQUEST----- MIIBhzCB6gIBADBFMQswCQYDVQQGEwJBVTETMBEGA1UECAwKU29tZS1TdGF0ZTEh MB8GA1UECgwYSW50ZXJuZXQgV2lkZ2l0cyBQdHkgTHRkMIGbMBAGByqGSM49AgEG BSuBBAAjA4GGAAQBpbiPH0XWzTXy7WP3QGxP5x4yTp5KqV9SQnV5qRkWZqp3fXIe YnN39/MmUYxUNNG/ly970hHYxAeig1k6sFljaVUAlYPVMzMnWbs8GhNioXuA3GnV 5JtiizJ35ABZ5lNGOI1fm8h+DInMsrlGw+Eo21nqSfYV2m5cifMG4tvI/9PZoAWg ADAKBggqhkjOPQQDAgOBiwAwgYcCQU2Pbmg6FKQdtgLUzspUZBKOu3ccxBSvCQlK UDGkguCG9oQF61xSrUg+6z/qRyyiMVuQ/OkAgOHm5Z47lgyRARjBAkIA/VfcpPtR 0WvhsFvTrD8nvgblJGT+kk4jj42gf7n+q71OmtrNh9jTAuzz+fC1F+Taq56KX1Ku 2SKzOn2OSUJBAuY= -----END CERTIFICATE REQUEST----- |

...